Tartalomjegyzék

- Bevezetés

- Kiszolgálók védelme

- Javasolt megoldás – Broadcom (Symantec) Integrated Cyber Defense

- Főbb területek

- Miért ezt választottuk a hasonló megoldások közül?

- Szakértelmünk, vizsgáink

- Végpontvédelmi megoldások

- Javasolt megoldásaink - Broadcom (Symantec) Endpoint Protection – Pulse Secure NAC

- Mire használhatóak a megoldások?

- Broadcom Endpoint Protection

- Pulse Secure Network Access Control – hálózati hozzáférés vezérlés (NAC)

- Miért ezeket javasoljuk a hasonló megoldások közül?

- Szakértelmünk, vizsgáink

- Security Information and Event Management (SIEM) megoldások

- Broadcom Data Loss Prevention (Symantec DLP)

- IT biztonsági audit tevékenységünk

- Vizsgálati terv

- Műszaki sebezhetőségek feltárása szoftveres támogatással

- Konfiguráció elemzés

- Szóbeli interjú

- ISACA vizsgaközpont

- ISO minősítéseink

Bevezetés

Tevékenységünk egyik kiemelt területe az információbiztonság és az informatikai biztonsági eszközök oktatása mellett az ezekhez kötődő tanácsadás és rendszerintegrációs-rendszerfelügyeleti feladatok ellátása. Az információbiztonság területén szinte minden tekintetben ki tudjuk ügyfeleinket szolgálni, kész megoldásaink vannak az adatszivárgás, a logelemzés, a végpontvédelem, a vírus- és spamszűrés, a BCP/DRP tervek elkészítése, IT biztonsági auditok, valamint az Internet security témakörökben.

Kiszolgálók védelme

Az informatikai rendszerek és a rajtuk tárolt adatok védelme a vállalatok egyik legfontosabb pillérévé vált az informatikai biztonság területén. Az ajánlott módszertanok és útmutatók segítségével is egyre nehezebb a megfelelő védelmet biztosítani az összehangolt, gyakran kontinenseket átívelő, összetett támadások ellen. A fejlett támadások elleni védelmet csak az általános biztonsági rendszereken túlmutató, komplex megoldások nyújthatnak a kiszolgálók számára.

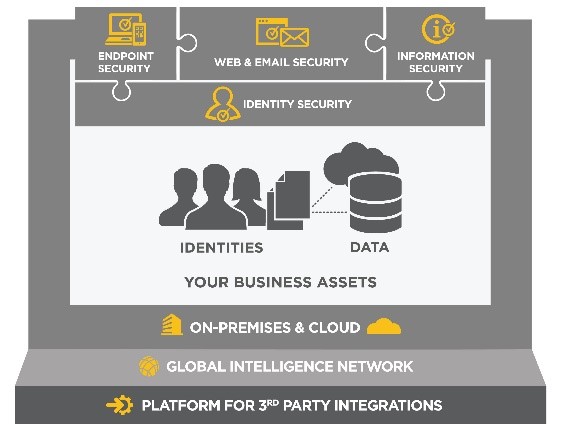

Javasolt megoldás – Broadcom (Symantec) Integrated Cyber Defense

A Symantec integrált kibervédelmi platformja komplex megoldást nyújt a kiszolgálók védelme érdekében, magában foglalva a végponti, web, e-mail és információ biztonságot, továbbá az identitás védelmet a felhő alapú és on-premise infrastruktúrában egyaránt. Az iparágban egyedülálló módon biztosítja a leghatékonyabb és legteljesebb megoldást.

Főbb területek

Symantec Endpoint Security – Az utolsó, kritikus védvonalnak tekinthető a munkaállomások és kiszolgálók védelme érdekében. Hatékony hálózati- és végpontvédelmet foglal magában a fejlett támadások ellen.

Web and Email Security – Az e-mail és webszolgáltatások minden mai szervezet számára nélkülözhetetlenek a napi ügymenet biztosítására. A Broadcom (régebben Symantec) teljes körű web és e-mail biztonsági megoldásokat kínál a fenyegetettségek ellen, magában foglalva az izolációs- és sandbox megoldásokat is.

Information Security – A vállalati szenzitív adatok és dokumentumok soha nem kerülhetnek rossz kezekbe. A felhő alapú és a lokális infrastruktúra üzemeltetése esetén is megfelelő megoldást kínál a Broadcom biztonsági csomagja, többek között a Data Loss Prevention és Secure Access Cloud termékeivel egyaránt.

A jelzett területekről részletesebben a lentiekben olvashat.

Miért ezt választottuk a hasonló megoldások közül?

Világszínvonalú és iparágvezető technológiát biztosít a partnerek számára, jelenleg is számos magyarországi ügyfél használja nagy megelégedettséggel.

Szakértelmünk, vizsgáink

Cégünk portfóliójában vezető szerepet töltenek be az IT biztonsági megoldások, ezáltal rendszermérnökeink kiemelkedő tapasztalatokkal bírnak Broadcom termékek területén.

Rendszermérnök kollégáink többek között az alábbi, releváns gyártói vizsgákkal rendelkeznek:

- Symantec Endpoint Protection Administrator

- Symantec Messaging Gateway

- Symantec Data Loss Prevention Administrator

- Symantec Certified Trainer

Végpontvédelmi megoldások

Napjainkban a vállalatok folyamatosan fejlődő és növekvő informatikai eszköztára kritikus jelentőségűvé tette a végpontok védelmét. A „Bring Your Own Device” (BYOD), IoT és egyéb vállalati mobil eszközök térnyerésével a végpontokat célzó rosszindulatú támadások egyre kifinomultabbá és gyakoribbá váltak. A hatékony védelmi megoldások kialakítása elengedhetetlenné vált a hálózati fenyegetettségek ellen, tekintve hogy egyes tanulmányok szerint a sikeres támadások mintegy 70 százaléka felhasználói eszközökről indult.

Javasolt megoldásaink - Broadcom (Symantec) Endpoint Protection – Pulse Secure NAC

A többrétegű védelem kiépítése jelentősen csökkenti a kockázatokat, és biztonságot nyújt az üzleti adatok számára. Cégünk a megfelelő technológiák kiválasztásakor törekszik az átfogó megoldás biztosítására, ezáltal kívánja megteremteni a vállalati erőforrásokhoz való biztonságos hozzáférést.

A végpontvédelmi rendszerek között piacvezető megoldásként javasoljuk a Broadcom Endpoint Protection rendszerét, valamint a Pulse Secure hálózati hozzáférés-vezérlés (NAC) technológiájának alkalmazását.

Mire használhatóak a megoldások?

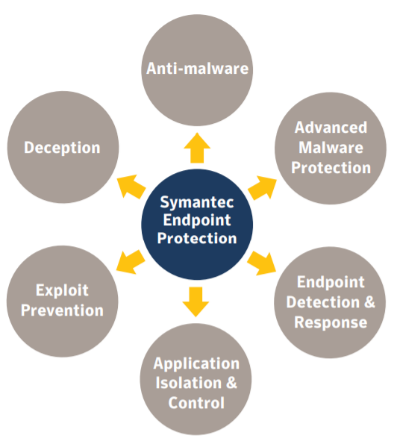

Broadcom Endpoint Protection

A Broadcom Endpoint Protection termékének főbb funkcionalitásai a kiszolgálók védelmében:

- átfogó védelem a kártékony kódok ellen

- fejlett, gépi tanuló rendszer és fájl reputáció elemzés

- behatolás megelőző rendszer

- valós idejű alkalmazás működés figyelés

- SONAR technológia, amely azonosítja az ismeretlen fenyegetésre utaló rosszindulatú fenyegetéseket heurisztikus és megítélés alapon

- védelem az ismert és ismeretlen, zero-day támadások ellen

- egységes központi menedzsment rendszer

- virtuális környezetek optimalizált támogatása

- Linux, Mac és Microsoft operációs rendszerek támogatása

- értesítés és riportolási lehetőségek a biztonsági események alapján

- biztonsági házirendek kialakítása

- programkomponensek távoli aktiválása

- távfelügyelet és távoli adminisztráció lehetősége

- hálózati tűzfal és behatolásvédelem

- memória exploitok elleni védelem

- emulációs képességek

- vírusvédelem

- viselkedés elemzés

- alkalmazás és eszköz vezérlés

A Broadcom végpontvédelmi rendszere a skálázhatóság és az erőforrás optimalizálás segítségével megfelelő megoldás lehet a néhány fős cégek, valamint a több ezer főt számláló szervezetek számára is. Új generációs technológiák segítségével nyújt hatékony védelmet az eszközök számára. Integrálhatósága révén hatékonyan implementálható az informatikai infrastruktúra más elemeivel is.

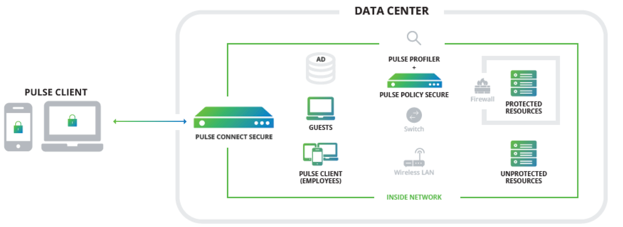

Pulse Secure Network Access Control – hálózati hozzáférés vezérlés (NAC)

A hálózati hozzáférés-vezérlő segítségével a vállalati biztonsági politika alapján szabályozhatóvá válik a felhasználók eszközeinek hozzáférése az egyes szervezeti erőforrásokhoz. A NAC hitelesíti, feltérképezi és profilozza a hálózati végpontokat, valamint érvényre juttatja a vezetékes, vagy vezeték nélküli hálózatokra vonatkozó biztonsági előírásokat.

Főbb funkcionalitásai közé sorolhatjuk az alábbiakat:

- Pulse Profiler - átfogó hálózati felderítés, ellenőrzés és viselkedés elemzés

- Pulse Policy Secure – egységes keretrendszer hozzáférés ellenőrzésére és szabályozására

- Pulse Client – ügynök és ügynök nélküli végpont ellenőrzés lehetősége számos platformon

Miért ezeket javasoljuk a hasonló megoldások közül?

Mindkét megoldás esetében elmondható, hogy világszínvonalú és iparágvezető technológiát biztosít a partnerek számára, jelenleg is számos magyarországi ügyfél használja nagy megelégedettséggel. A választás során elsőrendű cél volt kompromisszum mentes védelem biztosítása.

Szakértelmünk, vizsgáink

Cégünk portfóliójában vezető szerepet töltenek be az IT biztonsági megoldások, ezáltal rendszermérnökeink kiemelkedő tapasztalatokkal bírnak Broadcom alapú megoldások telepítése, konfigurálása bevezetése, támogatása, valamint Pulse eszközök területén. Számos képzés mellett kollegáink Broadcom Endpoint Protection 14 Administrator, valamint Pulse for Enterprise vizsgával is rendelkeznek.

Security Information and Event Management (SIEM) megoldások

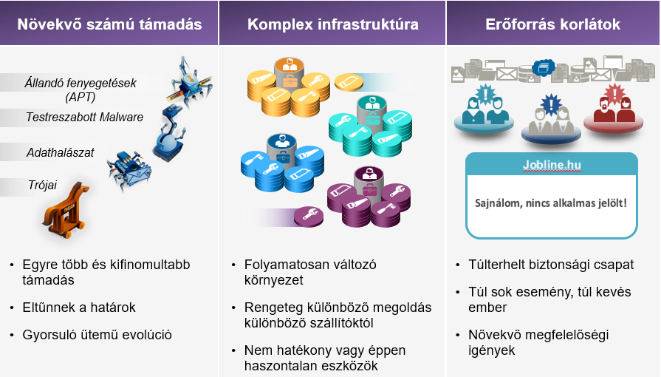

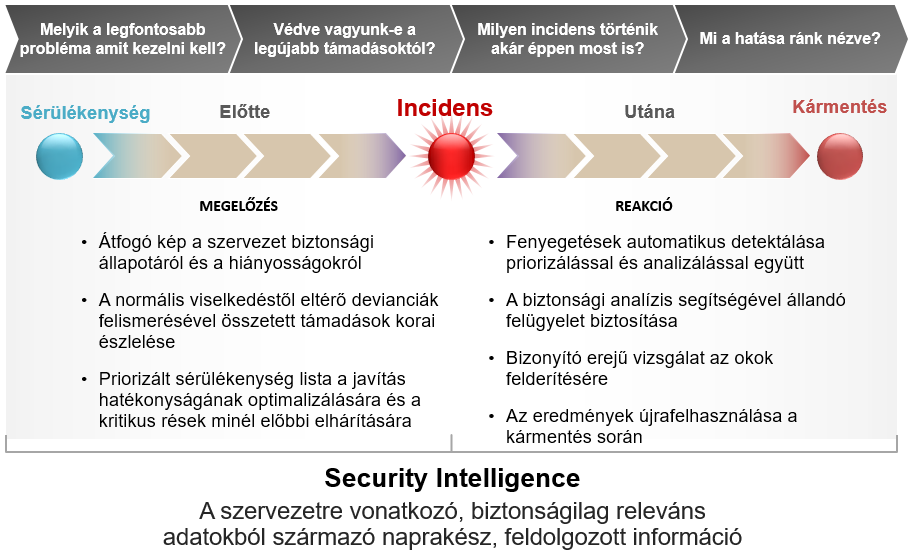

Az informatika térnyerésével napjaink hálózatai bonyolultabbak, mint valaha és az egyre komplexebb és kifinomultabb támadásokkal szembeni védelmük, a folyamatos informatikai biztonság garantálása időrabló, nehéz, vagy szinte lehetetlen feladat. Az eszközök, adatok, valamint a folyamatos üzletmenet biztosítása érdekében a rendszerek proaktív monitorozása elengedhetetlen, hiszen így időben detektálhatjuk az esetleges támadásokat, illetve reagálhatunk azokra még azelőtt, hogy komolyabb károkat tudnának okozni.

Egy korszerű SIEM megoldás segítségével a biztonsági szakemberek jobban átláthatják és központilag kezelhetik a vállalati hálózatban történő eseményeket, továbbá a megoldás segít a bekövetkezett incidensek megfelelő priorizálásban is, hogy mindig a legfontosabb, beavatkozást igénylő eseményre, incidensre lehessen reagálni a lehető legrövidebb időn belül.

A biztonsági események begyűjtése, normalizálása (egységes formátumra alakítása), az incidenskezelés automatikus lehetősége ma már alapkövetelmény egy SIEM rendszerrel szemben, de a natívan támogatott naplóforrások számában és a „mögöttes intelligencia” terén már jelentős eltérések lehetnek a gyártók között.

IBM Qradar

Cégünk a megfelelő SIEM rendszer kiválasztásánál mindig figyelembe veszi a megrendelői igényeket és törekszik a lehető leghatékonyabb megoldást javasolni, az esetek legnagyobb részében így az IBM Qradar SIEM (Juniper Secure Analytics) a legjobb választás véleményünk szerint.

Az IBM Qradar SIEM megoldása több mint 450 naplógyűjtő modullal (DSM) garantálja, hogy a legváltozatosabb vállalati környezet esetén is biztosított a naplógyűjtés gyors és hatékony megvalósítása. Amennyiben mégis olyan rendszerelem van, ami natívan nem támogatott, lehetőség van az adminisztrátori felületen keresztül egyszerűen, egyedi gyűjtőmodul létrehozására, különösebb fejlesztés nélkül.

A hagyományos rendszeresemények gyűjtésén felül az IBM Qradar SIEM rendszer képes fogadni és a rendszernaplókhoz hasonlóan feldolgozni a hálózati eszközökből érkező részletes forgalmi naplókat (Flow) is, így az egyes támadásokra utaló jelek már a hálózati eszközökről érkező adatokból detektálásra kerülnek.

Az események begyűjtését követően az események priorizálását, a korrelációt, valamint a jelentések készítését a több száz, előre definiált korrelációs szabály, valamint jelentés sablon segíti, ezen felül a rendszerhez több kiegészítő alkalmazás is elérhető, hogy minél inkább az egyedi igényekhez igazítható SIEM rendszer kerülhessen kialakításra.

Broadcom Data Loss Prevention (Symantec DLP)

A legtöbb cég sok költséget és erőforrást fordít a vállalati épület és az infrastrukturális elemek fizikai biztonságának megőrzésére, azonban manapság a valódi érték, a vállalati vagyon nem a hardver eszközökben rejlik. A szellemi tulajdon, üzleti titok, ügyfél-adatok mind-mind olyan információk, amelyek elvesztése súlyos anyagi károkat okoz, a cég reputációjának és akár piaci előnyének elvesztésén felül.

Az adatszivárgást megelőző megoldások folyamatos védelmet biztosítanak a cég érzékeny adatainak számára, ezáltal meggátolva azok kiszivárgását, biztosítva a törvényi megfelelőségeket, valamint csökkentve mind a külső mind a belső fenyegetettségeket.

A jelenleg elérhető adatszivárgás védelmi megoldások közül szakembereink az immár több mint 10 éve a piacvezető termékek között szereplő Broadcom DLP megoldását javasolják.

A Broadcom adatszivárgás megelőző megoldásának 4 fő funkciója van:

- A vállalati érzékeny adatok felderítése

- A felderített illetve a meghatározott kritériumoknak megfelelő adatok monitorozása

- A felderített, monitorozott adatok védelme

- Mindezen feladatok központi menedzsment-felületen történő megvalósítása

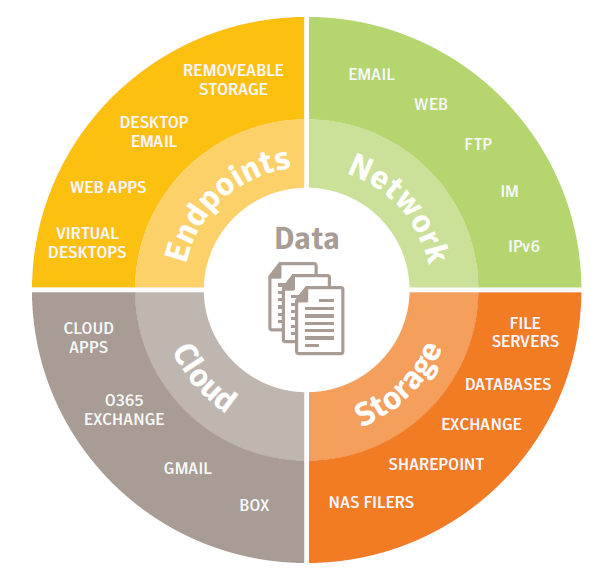

A kialakított rendszerrel leltárt készíthetünk cégünk, megosztásokban, illetve végpontokon tárolt érzékeny adatairól, majd nyomon követhetjük, megakadályozhatjuk azok mozgását a fájl szerverektől, munkaállomásoktól a hálózati forgalomban, vagy akár a felhőben történő megjelenésükig. Lehetőségünk van az adatokhoz történő hozzáférés, felhasználás esetén azonnal értesítést küldeni a felhasználónak, ezáltal növelve a vállalaton belüli biztonságtudatosságot is.

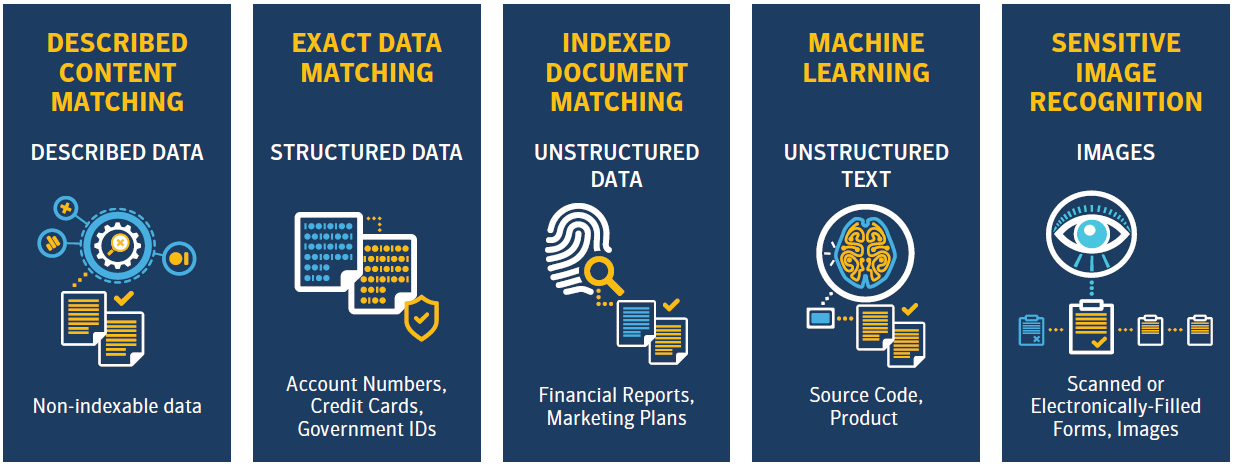

Az adatok mozgásának, szivárgásának detektálására számos eszköz áll rendelkezésre, így a rendszer a direkt leíró nyelveken felül képes index alapon strukturált és nem strukturált adatok, vagy akár a képeken elhelyezett bizalmas adatok monitorozására is. A rendszer öntanuló képessége (VML) lehetőséget ad arra, hogy olyan bizalmas adatokat is észleljen, ami a szabályrendszerben egzakt módon nem is szerepel.

Az adatszivárgás megelőző funkciókon felül kiegészítő védelmet nyújt a Symantec Information Centric Security Module amely magában foglalja az adatvezérelt címkézést (Information Centric Tagging - ICT) és az ezen alapuló adatvezérelt titkosítást (Information Centric Encryption – ICE) is.

Amennyiben felkeltettük érdeklődését és további kérdése van a termékkel vagy akár a bevezetési tapasztalatokkal kapcsolatban, cégünk több vizsgázott (Symantec Certified Specialist (SCS) – Symantec™ Data Loss Prevention 15) és számos bevezetésben részt vevő szakembere is áll rendelkezésére.

IT biztonsági audit tevékenységünk

Cégünk a korábban már több sikeres projekt során alkalmazott, a nagy nemzetközi könyvvizsgáló cégek IT audit módszertanait, az ISACA (Information Systems Audit and Control Association) COBIT legfrissebb verziójú keretrendszerre épülő módszertanát, az MSZ ISO/IEC 27001 és 27002 javaslatait, valamint a hazai informatikai biztonsági ajánlások vállalkozásunk által is felhasznált eljárásait és módszertanait alkalmazza IT audit projektjei során.

Általánosságban elmondható, hogy audit projektjeink során célunk, hogy az egyes, auditált rendszerek tekintetében mindazon szabályok, eljárások, gyakorlati módszerek és szervezeti struktúrák is auditálásra, ellenőrzésre és javításra kerüljenek, amelyeket arra a célra terveztek, hogy kellő megerősítést nyújtsanak arra vonatkozóan, hogy a Megrendelő üzleti célkitűzéseit megvalósítsák és a nem kívánatos eseményeket megelőzzék, vagy felderítsék és korrigálják.

Ezen un. kontrollok az általánosan alkalmazott módszertan alapján három fő csoportba oszthatóak:

- Szervezeti kontrollok (tevékenységek)

- Vezetői kontrollok (folyamatok)

- Technikai kontrollok (eljárások)

A kontrollok fentiek szerinti csoportosítását az egyes feladatokhoz igazítva megadhatjuk úgy is, hogy melyek azok amelyek

- megelőző

- feltáró, vagy

- javító

célokat szolgálnak. A COBIT módszertan alapján végzett általános audit projektjeink során a COBIT érettségi modellt alkalmazzuk, amely a felmérések és audit eredmények alapján megadja a szervezet IT irányításra vonatkozó COBIT fejlettségi szintjét. Segítséget nyújtunk ügyfeleinknek továbbá az adott cégre vonatkozó „legjobb gyakorlat” elv alapján az általános iparági sztenderdhez való fejlettség összehasonlításra, majd pedig stratégiai tervet készítünk az intézmény jelenlegi státusza és az elérendő iparági sztenderd, vagy azt meghaladó fejlettségi szint elérésére.

Informatikai biztonsági tanácsadási szolgáltatásunk során a vonatkozó hazai és nemzetközi módszertanokat, ajánlásokat, jogszabályi előírásokat alkalmazzuk és vesszük figyelembe azzal együtt, hogy az eredmények értékelésekor az aktuális hazai helyzetet, piaci tapasztalatokat is felhasználjuk.

Általánosságban elmondható, hogy az audit feladat nem terjed ki az informatikai rendszerek tekintetében a teljes COBIT 34 db magasszintű kontroll célkitűzésének, illetve a 318 db kontroll célkitűzésének teljes vizsgálatára, hanem általában az Ajánlatkérő megnevezett informatikai rendszereinek minél gyorsabban elvégzendő biztonsági auditja a cél.

Módszertanunkat rendszeraudit témakörében az Ajánlatkérők konkrétan meghatározott elvárásaihoz igazítjuk, így általában auditálási tevékenységünk elvégzése során a következő feladatokat hajtjuk végre:

- Meghatározott rendszerenként előre, az audit fő irányvonalaira kidolgozott vizsgálati tervet készítünk, mely magában foglalja:

- az adott rendszer általános informatikai működési környezetét

- vázolja a működés és a működtetés szabályzási környezetét

- definiálja a rendszer működésének főbb mérőszámait (mint pl.: felhasználók száma, BCP, OCP, DRP relevanciák).

- Vázoljuk a műszaki rendszer működésével kapcsolatos informatikai:

- sérülékenység vizsgálati eljárásunk főbb lépéseit,

- továbbá, az adott platformmal kapcsolatos konfiguráció elemzéseink főbb elemeit.

- A folyamatok biztonságának átvilágítására az Ajánlatkérő számára a megbízó által testreszabott és a rendelkezésünkre bocsátott kérdőív segítségével összegyűjthető információkat használjuk fel.

- A feladat végrehajtása során megrendelő projektvezetőivel közösen ellenőrzési ütemterv készül, mely naprakész állapotban tartalmazza a tárgyhónapban és az év hátralévő részében ellenőrizendő rendszerek listáját.

Vizsgálati terv

A vizsgálandó rendszerekhez, alkalmazásokhoz vizsgálati tervet terjesztünk elő az Ajánlatkérő részére, melyben fel vannak tüntetve az Ajánlatkérő részéről elvárt erőforrások és ütemezésük.

Ajánlatkérő jóváhagyását követően szakértőink elvégzik a helyszíni felméréseket, ellenőrzéseket. A helyszínt (beleértve a vizsgálandó rendszer alhálózatába megfelelő jogosultsággal történő közvetlen kapcsolódási lehetőséget) Ajánlatkérő, a felmérések végrehajtásához szükséges eszközöket (laptop, szoftverek) Ajánlattevő biztosítja. A helyszíni ellenőrzés szervezésében Ajánlatkérő szükség szerint támogatást és bejárási lehetőséget biztosít. A vizsgálat minden esetben a rendszergazda/rendszerfelelős jelenlétében és támogatásával zajlik.

Ajánlattevő vállalja, hogy a projekt ideje alatt rendelkezik a szolgáltatás elvégzése során felhasználásra kerülő szoftver(ek) licencével / használati jogával, valamint biztosítja, hogy a vizsgálat ne legyen destruktív, a vizsgált rendszer/eszköz üzembiztonságát és rendelkezésre állását ne veszélyeztesse.

A jelentés tartalmazza a vizsgálati módszertan rövid leírását, a tapasztalt hiányosságokat, valamint az ezek megszüntetésére irányuló javaslatokat, azok leírását.

Műszaki sebezhetőségek feltárása szoftveres támogatással

WSH Kft vállalja Ajánlatkérő által megjelölt informatikai rendszerek sérülékenységeinek vizsgálatát. A vizsgálathoz a legfrissebb verziójú Nessus szoftvert használjuk, amelynek szoftverhasználati jogával rendelkezünk.

A vizsgáló szoftvert futtató hardver környezetet biztosítjuk az audit teljes időtartama alatt. A sérülékenység vizsgáló szoftver által talált sérülékenységeket az általuk jelentett kockázattal arányos módon vizsgáljuk tovább az egyes érintett rendszerek tekintetében. A fellelt sebezhetőségekről részletes jelentést készítünk, illetve a későbbiekben a konfiguráció elemzés és a szóbeli interjúk során felderített információkkal kiegészítve javaslatot teszünk azok megszüntetésére, illetve az általuk okozott kockázatok csökkentésére.

A Nessus szoftver által biztosított teljeskörű sérülékenység vizsgálathoz az egyes informatikai rendszer-hozzáféréseket Ajánlatkérőnek biztosítania szükséges.

Konfiguráció elemzés

Az operációs rendszerek konfiguráció vizsgálatát az ISACA (COBIT) és ISO 27002 ajánlások figyelembevételével, valamint az egyes operációs rendszerek gyártói ajánlásainak alapján végezzük el. A konfiguráció vizsgálat eredményeinek alapján azonosítjuk azokat a beállításokat, amelyek biztonsági kockázatokat rejtenek. Az elemzéshez az egyes operációs rendszerek gyártói által elérhető elemző szoftvereket használjuk, ahol azok rendelkezésünkre áll (pl. Microsoft Best Practice Analyzer). A konfiguráció elemzés részeként szóbeli interjúkra is sor kerülhet, amelyek során a WSH Kft vizsgálatot végző kollégái a kapcsolódó kiszolgáló környezetről gyűjtenek információt az egyes hibák felderítéséhez.

Szóbeli interjú

A szóbeli interjú során megtörténik az eszközök használati módjára vonatkozó ellenőrzés és a felhasználói szokásokban rejlő biztonsági kockázatok azonosítása. Az interjúban Ajánlatkérő részéről a rendszergazda/rendszerfelelős vesz részt. A szóbeli interjúk során elsődlegesen a saját kérdőívünk alapján dolgozunk.

Az interjúk során mindenképpen kitérünk az alábbi témakörökre:

- üzemeltetés hatékonyságának vizsgálata,

- kivitelezés és fejlesztések hatékonyságának vizsgálata,

- változáskezelés vizsgálata,

- fizikai és logikai védelem vizsgálata,

- hozzáférések vizsgálata,

- jogosultságok vizsgálata,

- rendelkezésre állás vizsgálata.

A szóbeli interjúkról részletes jegyzőkönyv készül, melyet az interjú alanyának jóváhagyása után véglegesítünk és építünk be a vizsgálati jelentésbe.

ISACA vizsgaközpont

Jelenleg Magyarországon kizárólagosan Vizsgaközpontunk nyújt szolgáltatást az ISACA központ vizsgáinak lebonyolításában. Az ISACA központ speciális képzéseket és világszerte elfogadott tanúsítvány-rendszert alakított ki az Információ Biztonság- és Kockázatmenedzsment, a Minőségbiztosítás, és az Irányítás területein. Ezen területeket felölelve a következő ISACA vizsgák érhetőek el vizsgaközpontunkban: CISA, CISM, CGEIT, CRISC.

ISO minősítéseink

A WSH teljes tevékenységi körére kiterjedő ISO 9001:2000, ISO 14001:1997 és ISO IEC 27001:2014 szabványoknak megfelelő integrált minőség menedzsment rendszerünk külön garancia az általunk vállalt szolgáltatások megbízható teljesítésre.